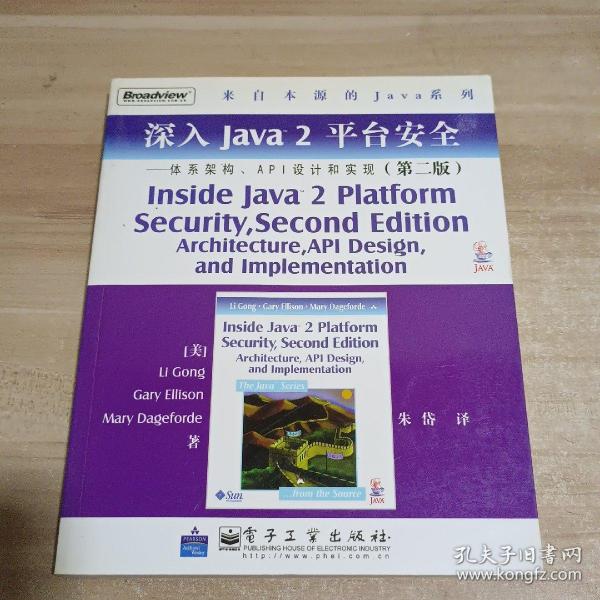

深入Java2平台安全――体系架构、API设计和实现(第2版)

出版时间:

2004-09

版次:

1

ISBN:

9787121002076

定价:

39.00

装帧:

平装

开本:

其他

纸张:

胶版纸

页数:

356页

字数:

370千字

-

《深入Java™ 2平台安全》一书,是关于Java安全平台的权威且全面的指南。本书针对当前诸多领先科技企业所采用的Java安全技术进行了更新,以体现其关键的内容追加和版本修订。本书为第二版,由Sun Microsystems的Java安全专家撰写,提供对Java安全体系核心机制的深入解析,描述即使在最苛刻计算环境中仍然可以成功实现的工具和技术。Java总是提供比其它平台更强的安全模型,而本书则回顾了用来增强安全性而不会牺牲功能特性的方法和实践。通过采用一些定制、扩展和优化Java安全体系结构的技巧,用户将能够使用所需的一切方法来保护其信息资产免受内外攻击。

本书深入讲述了安全体系结构、部署、定制、*进展等诸多方面,包括:

·安全基础知识;

·类的安全加载;

·制定粒度适合的安全策略;

·使用AccessController、SecurityManager等来执行安全策略;

·数字证书、证书路径、代码签名、JAAS,以及其它鉴别方法;

·基于Java的密码学机制,并提供了代码范例;

·用于网络安全的JSSE、Java GSS-API和RMI;

·预览了其它平台的安全议题,包括Java Card、J2ME和Jini。

《深入Java™ 2平台安全》一书为系统管理员和软件从业者撰写,提供用Java™ 2平台构建和维护安全系统的关键知识。本书还提供了详细的代码和使用范例,为平台安全所需的各方面内容提供了不可缺少的资源。 Gong Li(宫力)是位于北京的Sun Microsystems工程研究院院长。在此之前,他是Java安全和网络、Java嵌入式服务器和JXTA项目的负责人。他在清华大学获得了学士和硕士学位,在剑桥大学获得了博士学位。他还是 IEEE Internet Computing 的副总编。 Gary Ellison是Sun 译序

第二版序言

本书的组织结构

致谢

作者介绍

第一版序言

第一版致谢

第1章 计算机和网络安全基础

1.1 密码学与计算机安全

1.2 威胁和保护

1.3 外围防护

1.4 访问控制与安全模型

1.5 密码系统的使用

1.6 鉴别

1.7 移动代码

1.8 Java安全性的适用范围

第2章 Java语言的基本安全特点

2.1 Java语言和平台

2.2 早期的基本安全构架

2.3 字节码验证和类型安全

2.4 签名Applet

2.5 进一步增强

第3章 Java2安全体系结构

3.1 Java 2平台安全体系结构的需求

3.2 Java 2安全体系结构综述

3.3 体系结构总结

3.4 经验教训

第4章 类的安全装载

4.1 类文件、类型以及类装载器的定义

4.2 常用的类装载器实例

4.3 类装载器的层级体系

4.4 类的加载

4.5 有关SecureClassLoader的细节

4.6 有关URLClassLoader的细节

4.7 类路径(Class Paths)

第5章 安全策略的元素

第6章 执行安全策略

第7章 定制安全结构

第8章 建立信任

第9章 对象安全

第10章 密码学编程

第11章 网络安全

第12章 部署安全架构

第13章 其它平台和未来发展方向

参考书目

索引

-

内容简介:

《深入Java™ 2平台安全》一书,是关于Java安全平台的权威且全面的指南。本书针对当前诸多领先科技企业所采用的Java安全技术进行了更新,以体现其关键的内容追加和版本修订。本书为第二版,由Sun Microsystems的Java安全专家撰写,提供对Java安全体系核心机制的深入解析,描述即使在最苛刻计算环境中仍然可以成功实现的工具和技术。Java总是提供比其它平台更强的安全模型,而本书则回顾了用来增强安全性而不会牺牲功能特性的方法和实践。通过采用一些定制、扩展和优化Java安全体系结构的技巧,用户将能够使用所需的一切方法来保护其信息资产免受内外攻击。

本书深入讲述了安全体系结构、部署、定制、*进展等诸多方面,包括:

·安全基础知识;

·类的安全加载;

·制定粒度适合的安全策略;

·使用AccessController、SecurityManager等来执行安全策略;

·数字证书、证书路径、代码签名、JAAS,以及其它鉴别方法;

·基于Java的密码学机制,并提供了代码范例;

·用于网络安全的JSSE、Java GSS-API和RMI;

·预览了其它平台的安全议题,包括Java Card、J2ME和Jini。

《深入Java™ 2平台安全》一书为系统管理员和软件从业者撰写,提供用Java™ 2平台构建和维护安全系统的关键知识。本书还提供了详细的代码和使用范例,为平台安全所需的各方面内容提供了不可缺少的资源。

-

作者简介:

Gong Li(宫力)是位于北京的Sun Microsystems工程研究院院长。在此之前,他是Java安全和网络、Java嵌入式服务器和JXTA项目的负责人。他在清华大学获得了学士和硕士学位,在剑桥大学获得了博士学位。他还是 IEEE Internet Computing 的副总编。 Gary Ellison是Sun

-

目录:

译序

第二版序言

本书的组织结构

致谢

作者介绍

第一版序言

第一版致谢

第1章 计算机和网络安全基础

1.1 密码学与计算机安全

1.2 威胁和保护

1.3 外围防护

1.4 访问控制与安全模型

1.5 密码系统的使用

1.6 鉴别

1.7 移动代码

1.8 Java安全性的适用范围

第2章 Java语言的基本安全特点

2.1 Java语言和平台

2.2 早期的基本安全构架

2.3 字节码验证和类型安全

2.4 签名Applet

2.5 进一步增强

第3章 Java2安全体系结构

3.1 Java 2平台安全体系结构的需求

3.2 Java 2安全体系结构综述

3.3 体系结构总结

3.4 经验教训

第4章 类的安全装载

4.1 类文件、类型以及类装载器的定义

4.2 常用的类装载器实例

4.3 类装载器的层级体系

4.4 类的加载

4.5 有关SecureClassLoader的细节

4.6 有关URLClassLoader的细节

4.7 类路径(Class Paths)

第5章 安全策略的元素

第6章 执行安全策略

第7章 定制安全结构

第8章 建立信任

第9章 对象安全

第10章 密码学编程

第11章 网络安全

第12章 部署安全架构

第13章 其它平台和未来发展方向

参考书目

索引

查看详情

-

八五品

浙江省杭州市

平均发货6小时

成功完成率98.13%

-

八五品

江苏省南京市

平均发货25小时

成功完成率92.99%

-

九五品

北京市海淀区

平均发货5小时

成功完成率94.82%

-

八五品

江苏省南京市

平均发货25小时

成功完成率92.99%

-

八五品

江苏省苏州市

平均发货12小时

成功完成率96.71%

-

八五品

江苏省徐州市

平均发货23小时

成功完成率94.4%

-

九品

河南省商丘市

平均发货12小时

成功完成率87.69%

-

八五品

广东省东莞市

平均发货9小时

成功完成率93.86%

-

九品

河南省商丘市

平均发货8小时

成功完成率97.8%

-

八五品

广东省东莞市

平均发货9小时

成功完成率93.6%

-

八五品

广东省东莞市

平均发货9小时

成功完成率92.72%

-

八五品

广东省东莞市

平均发货9小时

成功完成率92.69%

-

八五品

-

八五品

广东省深圳市

平均发货4小时

成功完成率97.89%

-

八品

天津市滨海新区

平均发货15小时

成功完成率89.4%

-

八五品

北京市通州区

平均发货13小时

成功完成率95.62%

-

九品

北京市昌平区

平均发货22小时

成功完成率87.14%

-

九品

北京市朝阳区

平均发货10小时

成功完成率92.46%

-

九品

河南省周口市

平均发货7小时

成功完成率89.16%

-

九品

河南省周口市

平均发货7小时

成功完成率96.57%

-

九品

河南省鹤壁市

平均发货5小时

成功完成率97.66%

-

八五品

北京市顺义区

平均发货11小时

成功完成率95.18%

-

九品

山东省济南市

平均发货11小时

成功完成率96.56%

-

九五品

贵州省贵阳市

平均发货13小时

成功完成率95.43%

-

九品

河南省周口市

平均发货7小时

成功完成率97.15%

-

九品

北京市通州区

平均发货6小时

成功完成率97.99%

-

九品

河南省鹤壁市

平均发货11小时

成功完成率85.71%

-

九品

江苏省南京市

平均发货4小时

成功完成率95.15%

占位居中

占位居中